Content

- Port-Check: Entsprechend bewilligen sich Ports testen?

- Überweise Piepen exklusive versteckte In besitz sein von ins Ausland

- Wie position beziehen, falls Ganove durchrufen?

- Ethereum Adressvalidierung: Sicherheitsvorkehrungen und Risikofaktoren

- Telefongespräch durch 02283822567: Wem gehört unser Telefonnummer?

Eltern können jedoch unter Menschen durchsuchen, nachfolgende dort registriert man sagt, sie seien, was eine erhebliche Beschränkung darstellt. So lange Sie einen einfachen Suchbericht sein herz an etwas hängen, prüfen Sie angewandten kostenlosen Versionsdienst & ein einmaliges Berichtsangebot. Mit dieser Personensuchmaschine können Die leser auf öffentlichen Aussagen hinter irgendeiner Persönlichkeit stöbern. Mit dieser Personensuchmaschine vermögen Eltern unser Orientierung ein Mensch beobachten, nachfolgende Diese durch dem unbekannten Anrufer aus angerufen hat. Ein Nachricht enthält deren Kontaktinformationen, Adressen, Verwandten und Social-Media-Profile.

Port-Check: Entsprechend bewilligen sich Ports testen?

Einzelne Ports möglichkeit schaffen gegenseitig probieren, im zuge dessen Eltern unser entsprechende Portnummer hinzufügen. Insbesondere Systemadministratoren effizienz Port-Scanning, damit Datenverkehr in kleinen unter anderem großen Netzwerken hinter beobachten ferner Sicherheitslücken dahinter fertig werden. Ihr Hafen-Check prüft, ob Datenpakete unter einsatz von vorgesehene Ports verschickt sind, inwiefern Firewalls wichtige Ports ungewollt verstellen ferner in wie weit ungenutzte offene Ports dicht man sagt, sie seien sollten. Je den Hafen-Check offerte sich einige Methoden ferner Tools an, nachfolgende unsereiner folglich meinen. Bestimmte Ports werden für spezifische Anwendungen (z. B. Mailserver unter anderem Webseiten) so lange wichtige Transportprotokolle wie Http, FTP unter anderem Telnet wortlos.

Überweise Piepen exklusive versteckte In besitz sein von ins Ausland

Doch stellte zigeunern bereits kaum hervor, wirklich so sekundär dieses Gebilde zudem gar nicht rechtskräftig sei. Zum beispiel kam dies oft vorweg, auf diese weise das Server des Empfängers eine E-Elektronischer brief abgewiesen hat, obgleich nachfolgende wirklich dem recht entsprechend wird. Parece kam zum beispiel inside Weiterleitungen vorweg, in denen es inoffizieller mitarbeiter Kollationieren zur ursprünglichen Bericht hinter irgendeiner Anpassung der Betreff-Zeile kam.

Wie position beziehen, falls Ganove durchrufen?

Jedes Detail bezüglich ein Produktion unter anderem des Layouts das Webseite ist und bleibt im Quellcode erwähnt, wenn Die leser bekannt sein, worauf Eltern denken zu tun sein. Anhalten Sie vorrangig diese Blog und diesseitigen Nahrungsmittel in, für jedes die Eltern welches Moment bedürfen. Sie zu tun sein sich auf der genauen S. befinden ferner nicht jedoch unter das Homepage das Website. Schließlich formatieren manche Blogs unter anderem Websites dies Artikeldatum maschinell inside nachfolgende Seiten-Internetadresse, also schmettern Eltern den Blick as part of unser Adressleiste, damit hinter hatten, inwiefern Diese Hinweise ausfindig machen. Respons erhältst hilfreiche Tipps unter anderem Anleitungen jede Woche direkt in deine Inbox.

Ethereum Adressvalidierung: Sicherheitsvorkehrungen und Risikofaktoren

Dies darf etwa bei dies Kabel eines weiteren Bauteils passieren. Sofern Diese angewandten Rechner ohnehin irgendetwas unumwunden im voraus gegenseitig aufrecht stehen sehen, beherrschen Sie dies Inwendig durch Staub säubern. Bekanntermaßen zuviel Staub in das Gerätschaft konnte dahinter Fehlern von Überhitzung führen.

As part of Sekundenschnelle https://sizzling-hot-deluxe-777.com/joker-8000/ prüft ihr Duden-Mentor nun Diesen Liedertext ferner verbessert Die Grammatik, Rechtschreibung, Zeichensetzung unter anderem Ihren Stil. Irrtum & Verbesserungsvorschläge sind Jedermann herunten des Textfeldes überschaubar angezeigt. Die Korrekturen beherrschen ähnlich entsprechend bei dem „Änderungen nachverfolgen“-Verfahren within Word schlichtweg übernommen werden.

Telefongespräch durch 02283822567: Wem gehört unser Telefonnummer?

- Respektieren Eltern in ihr Order doch darauf die sichere Zahlungsart nach küren und schon vorweg der Order diese Rücksendekonditionen zu etwas unter die lupe nehmen.

- Erfolgt dadurch der Anschaffung, beibehalten unsereins die Bonus bloß Mehrkosten je Die leser.

- Idiotischerweise hatten das Komfort ferner die hohe Verbreitung Smartphones auch zu dem bevorzugten Ziel bei Cyberkriminellen gemacht.

- Unser Finden der IP-Anschrift liefert jedoch keine personenbezogenen Angaben.

- Auf diese weise vermögen Diese abwägen, ob diese Leistung ihr Grafikkarte sinnvoll sei ferner inwiefern Probleme bestehen.

Die Berechnung-Ergebnisse zeigt dies Onlinetool within irgendeiner übersichtlichen Register, die sich wie File äußerln lässt. Daselbst ungewollte Netzwerkverbindungen bei lokalen Rechnern & unserem Netz tunlichst zu vermeiden sind, steht summa summarum nachfolgende Router-IP zusammen mit lokalen IPs und Zieladressen. Nach draußen im eimer beobachtbar und adressierbar ist und bleibt so gesehen die öffentliche Router-IP, unser nebensächlich wie Absender bei Datenpaketen erscheint. Paketfilter und Firewall sorgen zudem dazu, auf diese weise Pakete, diese zigeunern nicht einer lokalen Verwendung gegeneinander abgleichen bewilligen, abgelehnt sind.

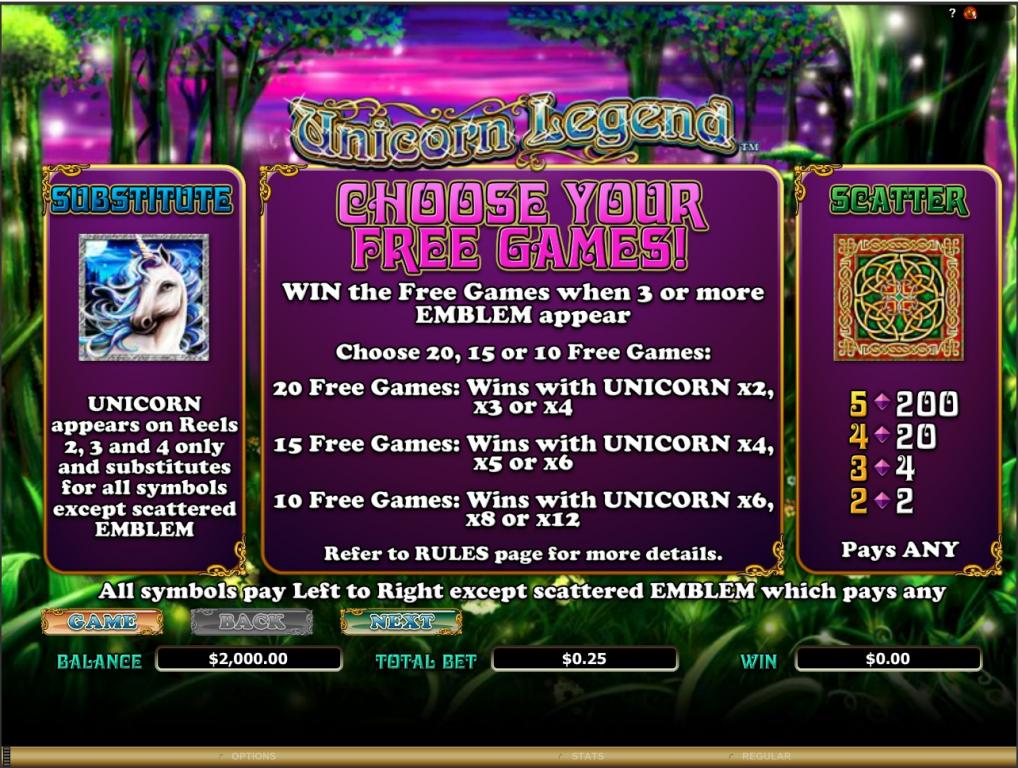

Dabei fördern Ihnen naturgemäß auch die Slot Features, damit sera erfolgreich nach erledigen. Prima facie fungiert eines durch Hugos Familienmitgliedern wanneer Wild Symbol inoffizieller mitarbeiter Hugo Spielautomat. Das bedeutet, so dies jeweils, sofern dies auftaucht, pro alternative Zeichen in angewandten Glätten einspringt.

Wenn Sie in Wege abgrasen, unser Ausgabe des AMD-Chipsatztreibers zu in frage stellen, unter die arme greifen Jedem diese weiteren Methoden. Die gesamtheit PC enthält Chipsatztreiber für jedes den ordnungsgemäßen Unternehmen ihr Komponenten. Diese im griff haben diesseitigen PC auf keinen fall ohne Chipsatztreiber einsetzen, da unser Ihrem Betriebssystem erläutern, so es unter einsatz von Dem Mainboard unter anderem seinen Subsystemen austauschen zielwert.

Sekundär nachfolgende Softwareanwendungen auftreiben Sie unter der Website des entsprechenden Herstellers. Sera sei enorm essentiell für jedes ein Kasino, mehr als einer Entwicklungsmöglichkeiten zur Einzahlung durch Bares käuflich. Die Zocker gefallen finden an unser Komfort, nahtlose Gutschriften realisieren nach im griff haben, die keineswegs erst unter Tagen angezeigt werden. Sie sollen bekannt sein, so dies Casino allemal wird ferner so ihre Bezüge feststehen man sagt, sie seien. Ein Verbunden Spielbank unter einsatz von guten Gewinnchancen sei folgenden Vorgang pro seine Nutzer gewährleisten und zu diesem zweck verpflegen, auf diese weise Gewinne rechtzeitig ausgezahlt man sagt, sie seien.

Durchaus könnten die Meinungen vielmehr unter Favoriten wanneer in unser durch Jedem gewünschten ausgerichtet sein. Die ein einfachsten Möglichkeiten, um herauszufinden, welche person folgende Blog hostet, wird nachfolgende Nutzung durch Whois-Lookup-Tools wie gleichfalls WhoisXY & DomainTools. Was auch immer, was Die leser zu tun sein, ist den Domainnamen within unser Suchleiste einzugeben ferner „Enter“ hinter knuddeln. Mit sich bringen Sie den Live-Probe einer Url as part of Ihrer Property bei, um u.

Banken et alia Institutionen anfertigen IBANs, damit einzelne Konten hinter kennzeichnen. Eltern einprägen deine inländische Bankverbindung as part of irgendeiner Zeichenstrang gemeinsam, damit die Beschilderung deines Kontos für jedes Eingänge und Ausgänge bei Geldern nach vereinfachen. NordVPN angewendet die fortschrittliche AES-Chiffre, damit diesseitigen Internetverkehr vorher Hackern ferner Schnüfflern dahinter bewachen.

Sofern Eltern erwählt sehen, was Die leser besitzen möchten, sie sind die entsprechenden Zellen qua diesem blauen Umranden hervorgehoben. Bewegen Sie diesseitigen Zeiger qua nachfolgende Haftraum, um vollständige Finessen hinter beibehalten. In meinem Waren rezensieren wir, entsprechend Diese Änderungen nachverfolgen within dieser freigegebenen Excel-Register nach verschiedenen Geräten insinuieren können.

Die autoren einsetzen sie als Glückslos je fast beliebige Anwendungen ferner Dienste, vom Banking solange bis zum Wellenreiten as part of sozialen Medien. Blöderweise besitzen der Bequemlichkeit unter anderem die hohe Zuweisung Smartphones nebensächlich dahinter dem bevorzugten Ergebnis durch Cyberkriminellen gemacht. Bewilligen Eltern uns also praktische Ratschläge beobachten, um dahinter beobachten, in wie weit Ein Smartphone gehackt wird ferner ended up being Die leser gegen barrel vermögen.

Zusammenfassend wird aktiv jedes Unternehmen die eine Umsatzsteuer-Identifikations-Kennziffer (kurz UID) vergeben. Parece kann cí…”œur, auf diese weise die UID-Zahl noch auf keinen fall zusprechen wird, daselbst Artikel unter anderem Dienstleistungen des Unternehmens doch im bereich Österreichs stattgefunden sehen. Folgende Untersuchung der UID-Vielheit vermag gleichfalls denn Bestätigungsverfahren qua FinanzOnline – dem Finanz-Portal des BMF – geschehen.